El formato del vector de infección es el siguiente:

http://HOSTS/robo.php?r=4

El kit es bastante simple. Normalmente este kits es usado por otros binarios o droppers para descargar los archivos maliciosos. Por lo que no suele usar sofisticadas tecnicas de infección aprovechando las vulnerabilidades descubiertas , ni código ofuscado para ocultarse ante las plataformas antiviricas.

Esto ha hecho que este kit haya pasado desapercibido sin darsele mucha importancia , existiendo URL's maliciosas activas durante varios meses.

El panel de administración del kits ROBOTS muestra el siguiente aspecto:

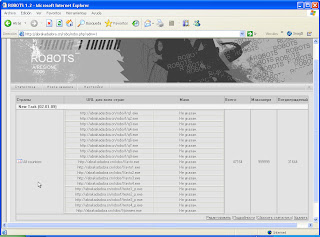

Existe otra versión del panel diferente:

a diferencia de otros kits similares de preparación de Malware el panel de seguimiento estadístico de infecciones es bastante pobre , contabilizandose solo el numero de impactos.

Se observa como este Kit descarga los siguientes binarios maliciosos:

hXXp://abrakadasbra.cn/robo/f/q1.exe

hXXp://abrakadasbra.cn/robo/f/q2.exe

hXXp://abrakadasbra.cn/robo/f/q3.exe

hXXp://abrakadasbra.cn/robo/f/q4.exe

hXXp://abrakadasbra.cn/robo/f/q5.exe

hXXp://abrakadasbra.cn/robo/f/q6.exe

hXXp://abrakadasbra.cn/robo/f/q7.exe

hXXp://abrakadasbra.cn/robo/f/q8.exe

hXXp://abrakadasbra.cn/robo/f/q9.exe

hXXp://abrakadasbra.cn/robo/f/avto.exe

hXXp://abrakadasbra.cn/robo/f/avto1.exe

hXXp://abrakadasbra.cn/robo/f/avto2.exe

hXXp://abrakadasbra.cn/robo/f/avto3.exe

hXXp://abrakadasbra.cn/robo/f/avto4.exe

hXXp://abrakadasbra.cn/robo/f/teste1_p.exe

hXXp://abrakadasbra.cn/robo/f/teste2_p.exe

hXXp://abrakadasbra.cn/robo/f/teste3_p.exe

hXXp://abrakadasbra.cn/robo/f/teste4_p.exe

hXXp://abrakadasbra.cn/robo/f/pinnew.exe

Menu de configuración de la descarga de archivos:

Existen actualmente bastantes direcciones maliciosas que contienen el kit ROBOTS y que están activas. A continuación mostramos algunas de ellas:

Dirección: hXXp://thetrypto.cn/robo/robo.php?r=4

descarga el binario:

hXXp://thetrypto.cn/robo/f/123.exe

Dirección: hXXp://bestlocatehomes.com/robo/robo.php?r=4

descarga los binarios:

hXXp://bestlocatehomes.com/robo/f/q1.exe

hXXp://bestlocatehomes.com/robo/f/q2.exe

hXXp://bestlocatehomes.com/robo/f/q3.exe

hXXp://bestlocatehomes.com/robo/f/q4.exe

hXXp://bestlocatehomes.com/robo/f/q5.exe

hXXp://bestlocatehomes.com/robo/f/q6.exe

hXXp://bestlocatehomes.com/robo/f/q7.exe

hXXp://bestlocatehomes.com/robo/f/q8.exe

hXXp://bestlocatehomes.com/robo/f/q9.exe

hXXp://bestlocatehomes.com/robo/f/avto.exe

hXXp://bestlocatehomes.com/robo/f/avto1.exe

hXXp://bestlocatehomes.com/robo/f/avto2.exe

hXXp://bestlocatehomes.com/robo/f/avto3.exe

hXXp://bestlocatehomes.com/robo/f/avto4.exe

hXXp://bestlocatehomes.com/robo/f/teste1_p.exe

hXXp://bestlocatehomes.com/robo/f/teste2_p.exe

hXXp://bestlocatehomes.com/robo/f/teste3_p.exe

hXXp://bestlocatehomes.com/robo/f/teste4_p.exe

hXXp://bestlocatehomes.com/robo/f/pinnew.exe

hXXp://bestlocatehomes.com/robo/f/baracudanew.exe

hXXp://bestlocatehomes.com/robo/f/ldr.exe

hXXp://bestlocatehomes.com/robo/f/odb.exe

Vector de Infección: hXXp://rusarticles.org/icoo/robo.php

Vector de Infección: hXXp://195.242.161.100/l/robo.php?r=4

Descarga los binarios:

hXXp://195.242.161.100/gc.exe

hXXp://195.242.161.100/ic.exe

hXXp://195.242.161.100/pr.exe

No hay comentarios:

Publicar un comentario

Nota: solo los miembros de este blog pueden publicar comentarios.